Мазмуну:

- 1 -кадам: HackerBox 0027: Кутучанын мазмуну

- 2 -кадам: Cypherpunks

- 3 -кадам: Электрондук чек ара фонду (EFF)

- 4 -кадам: Белгилүү EFF долбоорлору

- 5 -кадам: Камераларыңызды коргоңуз

- 6 -кадам: Криптография

- 7 -кадам: Жалпы криптографиялык программа

- 8 -кадам: STM32 Black Pill

- 9 -кадам: Arduino IDE жана STLink менен кара таблетканы жаркыратуу

- 10 -кадам: Дакиге таблетка

- 11 -кадам: TFT Display

- 12 -кадам: Ариптакта матрицасын киргизүү

- 13 -кадам: Enigma Machine Code Challenge

- 14 -кадам: Эки факторлуу аутентификация - U2F Zero коопсуздук ачкычы

- 15 -кадам: Soldering Challenge Kit

- 16 -кадам: Планетаны Hack

- Автор John Day day@howwhatproduce.com.

- Public 2024-01-30 10:42.

- Акыркы өзгөртүү 2025-01-23 14:53.

Cypherpunk - Бул айда, HackerBox хакерлери купуялыкты жана криптографияны изилдеп жатышат. Бул Нускамада HackerBox #0027 менен иштөө боюнча маалымат камтылган, аны керектөө бүткөнчө бул жерден алсаңыз болот. Ошондой эле, эгер сиз ай сайын ушул сыяктуу HackerBoxту почта кутуңузга алууну кааласаңыз, HackerBoxes.com сайтына жазылып, революцияга кошулуңуз!

HackerBox 0027 үчүн темалар жана окуу максаттары:

- Купуялыктын маанилүү социалдык кесепеттерин түшүнүңүз

- Жеке электрондук түзмөктөрдөгү коопсуз камералар

- Криптографиянын тарыхын жана математикасын изилдөө

- Жалпы криптографиялык программаны контексттештирүү

- STM32 ARM процессорунун "Black Pill" тактасын конфигурациялоо

- Arduino IDE аркылуу STM32 Black Pill программасын программалаңыз

- Кара таблетка менен баскычтопту жана TFT дисплейин бириктирүү

- Экинчи дүйнөлүк согуштун Enigma машинасынын функцияларын кайталаңыз

- Көп факторлуу аутентификацияны түшүнүңүз

- U2F Zero USB Токенин куруу үчүн ширетүү көйгөйүнө туш болуңуз

HackerBoxes - бул DIY электроникасы жана компьютердик технологиялар үчүн ай сайын жазылуу кутучасы кызматы. Биз хоббисттер, жаратуучулар жана эксперименттербиз. Биз кыялдардын кыялкечтерибиз. HACK PLANET!

1 -кадам: HackerBox 0027: Кутучанын мазмуну

- HackerBoxes #0027 коллекциялык маалымдама картасы

- Кара таблетка STM32F103C8T6 модулу

- STLink V2 USB программисти

- Толук түстүү 2.4 дюймдук TFT дисплейи - 240x320 пиксел

- 4x4 Matrix баскычтобу

- 830 Point Solderless Breadboard

- 140 Piece Wire Jumper Kit

- Эки U2F Zero Soldering Challenge комплект

- Чоң 9x15 см Green Prototying PCB

- Эксклюзивдүү Vinyl GawkStop Spy Blockers

- Эксклюзивдүү Алюминий Магниттик Айналма Вебкамеранын мукабасы

- Эксклюзивдүү EFF жамаачы

- Privacy Badger Decal

- Tor Decal

Башка пайдалуу нерселер:

- Лампочка, ширетүүчү жана негизги ширетүүчү шаймандар

- SMT ширетүү чакырыгы үчүн лупа жана кичинекей пинцет

- Программалык куралдарды иштетүү үчүн компьютер

Баарынан маанилүүсү, сизге укмуштуу окуялар, DIY руху жана хакердик кызыгуу керек болот. Hardcore DIY электроникасы анча маанилүү эмес жана биз аны сиз үчүн сугарбайбыз. Максат - кемчилик эмес, прогресс. Укмуштуу окуялардан ырахат алганда, жаңы технологияны үйрөнүүдөн жана кээ бир долбоорлорду ишке ашыруудан чоң канааттануу алса болот. Биз ар бир кадамды акырындык менен, майда -чүйдөсүнө чейин ойлонууну сунуштайбыз жана жардам суроодон тартынбаңыз.

HackerBox FAQ мүчөлөрүнүн учурдагы жана болочок мүчөлөрү үчүн көптөгөн маалымат бар экенин эске алыңыз.

2 -кадам: Cypherpunks

Cypherpunk [wikipedia]-бул коомдук жана саясий өзгөрүүлөрдүн жолу катары күчтүү криптографияны жана купуялуулукту жогорулатуучу технологияларды кеңири колдонууну жактаган активист. Башында Cypherpunks электрондук жөнөтүү тизмеси аркылуу байланышып, бейрасмий топтор криптографияны активдүү колдонуу аркылуу купуялуулукка жана коопсуздукка жетишүүгө багытталган. Cypherpunks 1980 -жылдардын аягынан бери активдүү кыймыл менен алек.

1992 -жылдын аягында Эрик Хьюз, Тимоти Мэй жана Джон Гилмор ай сайын Сан -Франциско булуңундагы Гилмордун Cygnus Solutions компаниясында жолугушуучу чакан топту түзүшкөн жана Джуд Милхон тарабынан биринчи жолугушуулардын биринде тамашалуу түрдө cypherpunks деп аталып калган. шифр жана киберпанк. 2006 -жылдын ноябрында "cypherpunk" сөзү Оксфорд англис сөздүгүнө кошулган.

Негизги идеяларды A Cypherpunk Манифестинде (Эрик Хьюз, 1993) табууга болот: "Электрондук доордо ачык коом үчүн купуялык керек.… Биз өкмөттөрдөн, корпорациялардан же башка чоң, бети жок уюмдардан бизге купуялуулукту берет деп күтө албайбыз … эгер бизде кандайдыр бир нерсеге ээ болууну күтсөк, жеке купуялыгыбызды коргошубуз керек.… Cypherpunks код жазышат. Биз билебиз, кимдир бирөө купуялуулукту коргоо үчүн программалык камсыздоону жазышы керек, жана биз аны жазабыз ". Кээ бир көрүнүктүү cypherpunks ири технологиялык компаниялардын, университеттердин, же башкалардын кызматкерлери болуп саналат, жана башкалар белгилүү изилдөө уюмдары.

3 -кадам: Электрондук чек ара фонду (EFF)

EFF [wikipedia]-Сан-Францискодо, Калифорнияда жайгашкан эл аралык коммерциялык эмес санариптик укуктар тобу. Фонд 1990 -жылы июлда Жон Гилмор, Джон Перри Барлоу жана Митч Капор тарабынан жарандык интернет эркиндиктерин өнүктүрүү үчүн түзүлгөн.

EFF сотто укуктук коргоого каражат бөлөт, amicus curiae кыскача маалыматтарын көрсөтөт, жеке адамдарды жана жаңы технологияларды кордогон юридикалык коркунучтардан коргойт, өкмөттүн кемчиликтеринин бетин ачуу үчүн иштейт, өкмөткө жана сотторго жетекчилик берет, саясий акцияларды жана массалык каттарды уюштурат, колдойт жеке эркиндиктерди жана онлайн жарандык эркиндиктерди коргойт деп эсептеген кээ бир жаңы технологиялар, маалымат базасын жана ага байланыштуу жаңылыктар менен маалыматтардын веб -сайттарын жүргүзөт, жеке эркиндиктерге жана адилеттүү колдонууга зыян келтирет деп эсептеген потенциалдуу мыйзамдарды көзөмөлдөйт жана талашат жана анын тизмесин талап кылат. негизсиз деп эсептегендерди жеңүү ниети менен кыянаттык менен патенттерди карайт. EFF ошондой эле коопсуз онлайн байланыш үчүн кеңештерди, инструменттерди, кантип жасоону, окуу куралдарын жана программалык камсыздоону камсыз кылат.

HackerBoxes Электрондук Чек ара Фондунун негизги донору болгону менен сыймыктанат. Биз кимди жана кимди болбосун бул жерди басууга жана санариптик купуялыкты жана сөз эркиндигин коргогон бул өтө маанилүү коммерциялык эмес топко колдоо көрсөтүүгө чакырабыз. EFF коомдук кызыкчылыктары боюнча юридикалык иштер, активдүүлүк жана программалык камсыздоону иштеп чыгуу аракеттери санариптик дүйнөдө биздин негизги укуктарыбызды сактоого умтулат. EFF - бул АКШнын 501 (c) (3) коммерциялык эмес уюму жана сиздин кайрымдуулуктарыңыз салыктан чыгарылышы мүмкүн.

4 -кадам: Белгилүү EFF долбоорлору

Privacy Badger-бул браузердин кошумча тиркемеси, ал жарнак берүүчүлөрдү жана башка үчүнчү тараптын трекерлерин жашыруун түрдө кайда барганыңызды жана Интернетте кандай барактарды караарыңызды көзөмөлдөөгө тоскоолдук кылат. Эгерде жарнак берүүчү сиздин уруксатыңызсыз бир нече веб -сайттарда сизди көзөмөлдөп жаткандай сезилсе, Privacy Badger автоматтык түрдө ошол жарнамачынын сиздин браузериңизге башка мазмунду жүктөөсүнө бөгөт коет. Жарнак берүүчүгө, сиз күтүүсүздөн жок болуп кеткендейсиз.

Тармактын бейтараптуулугу - бул Интернет провайдерлери (ISP) белгилүү бир колдонмолордун, сайттардын же кызматтардын пайдасына туура эмес басмырлоого жол бербестен, өздөрүнүн тармактары боюнча жүргөн бардык маалыматтарга адилеттүү мамиле кылышы керек деген ой. Бул ачык интернетибиздин келечегин коргоо үчүн сакталышы керек болгон принцип.

Коопсуздук боюнча билим берүү шериги - бул жамааттарына санариптик коопсуздук жөнүндө билүүгө жардам берүүнү каалаган адамдар үчүн жаңы булак. Жеке жеке санариптик коопсуздукка болгон муктаждык күн сайын өсүүдө. Башталгыч топтордон баштап жарандык коом уюмдарына чейин, EFFтин айрым мүчөлөрүнө чейин, биздин жамааттын ар кайсы бурчундагы адамдар достору, кошуналары жана кесиптештери менен бөлүшүү үчүн коопсуздуктун жеткиликтүү билим берүү материалдарына муктаждыгын билдиришүүдө.

Пияз роутери (Tor) анын колдонуучуларына интернетте, баарлашууда жана анонимдүү түрдө тез билдирүүлөрдү жөнөтүүгө мүмкүнчүлүк берет. Tor - бул бекер программалык камсыздоо жана трафикти анализден коргоого жардам берген ачык тармак, жеке эркиндикке жана жеке жашоого, конфиденциалдуу ишкердикке жана мамилелерге жана мамлекеттин коопсуздугуна коркунуч туудурган тармактык көзөмөл.

5 -кадам: Камераларыңызды коргоңуз

WIRED журналынын маалыматы боюнча, "чалгындоо каражаттары, чалгындоо агенттиктери тарабынан иштелип чыкканбы, кибер алдамчыларбы же интернетке кирүүбү, камераңызды индикатор жарыгын күйгүзбөстөн күйгүзө алат." [WIRED]

ФБРдин директору болуп иштеп жүргөндө Жеймс Коми шифрлөө жана купуялуулук жөнүндө сөз сүйлөдү. Ал ноутбуктун вебкамерасынын линзасынын үстүнө лента жапканын айтты. [NPR]

Марк Цукерберг жаңылыктарды коомчулук анын ошол эле практиканы ээрчип жүргөнүн байкаганда жасады. [TIME]

HackerBox #0027 өзгөчөлөштүрүлгөн винил GAWK STOP тыңчы блокаторлорунун, ошондой эле алюминийден жасалган магниттик-бурулуучу вебкамеранын капкагын камтыйт.

6 -кадам: Криптография

Криптография [википедия] - бул каршылаштар деп аталган үчүнчү жактардын катышуусунда коопсуз баарлашуу ыкмаларын практика жана изилдөө. Азыркы доорго чейин криптография натыйжалуу түрдө шифрлөө менен синоним болгон, маалыматты окула турган абалдан көрүнөө болбогон нерсеге айландыруу. Шифрленген билдирүүнүн автору оригиналдуу маалыматты калыбына келтирүү үчүн керектүү декоддоо ыкмасын бөлүштүрүлгөн алуучулар менен гана бөлүштү, муну менен керексиз адамдар да ошону жасашты. Криптографиялык адабияттар көбүнчө жөнөтүүчү үчүн Алиса ("А"), алуучу үчүн Боб ("В"), ал эми ата -эне үчүн Обо ("тыңшоочу") деген аттарды колдонушат. Биринчи дүйнөлүк согушта ротордук шифрлөөчү машиналар иштелип чыгып, Экинчи дүйнөлүк согушта компьютерлер пайда болгондон бери, криптологияны жүргүзүү үчүн колдонулган ыкмалар барган сайын татаалдашып, аны колдонуу кеңири тараган. Заманбап криптография математикалык теорияга негизделген. Криптографиялык алгоритмдер эсептөө катуулугу боюнча божомолдордун тегерегинде иштелип чыккан, мындай алгоритмдерди кандайдыр бир атаандаш жеңе албайт.

Криптография жөнүндө көбүрөөк билүү үчүн көптөгөн онлайн ресурстары бар. Бул жерде бир нече баштапкы чекиттер бар:

Хан Академиясындагы криптографияга саякат - бул видеолордун, макалалардын жана иш -чаралардын эң сонун сериясы.

Стэнфорд университетинде акысыз онлайн криптография курсу бар.

Брюс Шнайер өзүнүн классикалык китебинин "Колдонмо криптография" онлайн нускасына шилтеме жарыялады. Текстте заманбап криптографиянын кеңири изилдөөсү каралган. Анда ондогон криптографиялык алгоритмдер сүрөттөлөт жана аларды ишке ашыруу боюнча практикалык кеңештер берилет.

7 -кадам: Жалпы криптографиялык программа

Практикалык көз караштан алганда, биз билишибиз керек болгон криптографиянын бир нече конкреттүү колдонмолору бар:

Pretty Good Privacy (PGP) - сакталган маалыматтын криптографиялык купуялыгын жана аныктыгын текшерүүнү камсыз кылган шифрлөө программасы. PGP текстке, электрондук почталарга, файлдарга, каталогдорго, ал тургай бүтүндөй диск бөлүмдөрүнө кол коюу, шифрлөө жана чечмелөө үчүн колдонулат.

Транспорт катмарынын коопсуздугу (TLS) - бул компьютер тармагы аркылуу байланыш коопсуздугун камсыз кылган криптографиялык протокол. TLS веб -браузер, электрондук почта, интернет -факс, заматта кабарлашуу жана IP аркылуу үн (VoIP) сыяктуу тиркемелерде колдонулат. Веб -сайттар TLSти өз серверлери менен веб -браузерлеринин ортосундагы бардык байланышты камсыз кылуу үчүн колдоно алышат. TLS мурунку Secure Sockets Layer (SSL) өзгөчөлүктөрүнө негизделген.

Интернет протоколунун коопсуздугу (IPsec) - бул тармак аркылуу жөнөтүлгөн маалыматтардын пакеттерин тастыктаган жана шифрлеген тармактык протокол топтому. IPsec сессиянын башында агенттердин ортосунда өз ара аутентификацияны түзүү жана сессия учурунда колдонуу үчүн криптографиялык ачкычтарды сүйлөшүү үчүн протоколдорду камтыйт.

Виртуалдык жеке тармак (VPN) жалпыга ачык тармактагы жеке тармакты кеңейтет жана колдонуучуларга алардын эсептөө түзмөктөрү жеке тармакка түз туташкандай, жалпы же коомдук тармактар боюнча маалыматтарды жөнөтүүгө жана алууга мүмкүнчүлүк берет. VPN туннелинин ар бир четиндеги системалар туннелге кирген маалыматтарды шифрлеп, экинчи четинен чечип алышат.

Blockchain - бул блоктор деп аталган, криптографиянын жардамы менен байланышкан жана корголгон жазуулардын тынымсыз өсүп келе жаткан тизмеси. Биринчи блокчейн 2009 -жылы биткоиндин негизги компоненти катары ишке ашырылган, анда ал бардык транзакциялар үчүн мамлекеттик китеп катары кызмат кылат. Биткойн үчүн blockchainтин ойлоп табылышы аны ишенимдүү бийликке же борбордук серверге муктаж болбостон, эки эселенген чыгым маселесин чечкен биринчи санарип валютага айландырды.

8 -кадам: STM32 Black Pill

Black Pill - бул акыркы STM32 Pill Board. Бул кадимки көк таблетка менен анча кеңири таралган кызыл таблетканын жакшыртылган варианты.

Black Pill STM32F103C8T6 32bit ARM M3 микроконтроллерин (маалымат барагын), төрт пиндүү ST-Link башын, MicroUSB портун жана PB12деги колдонуучу LEDди камтыйт. PA12деги туура тартылуучу каршылык USB порттун туура иштеши үчүн орнотулган. Бул тартуу, адатта, башка таблетка такталарында тактаны өзгөртүүнү талап кылат.

Кадимки Arduino Nano окшош болгону менен, Black Pill алда канча күчтүү. 32 бит STM32F103C8T6 ARM микроконтроллери 72 МГцте иштей алат. Ал бир циклдүү көбөйтүүнү жана аппараттык бөлүмдү аткара алат. Анын 64 Кбайт Flash эс тутуму жана 20 Кбайт SRAM бар.

9 -кадам: Arduino IDE жана STLink менен кара таблетканы жаркыратуу

Эгерде сизде акыркы орнотулган Arduino IDE жок болсо, аны бул жерден алыңыз.

Андан кийин, Роджер Кларктын Arduino_STM32 кампасын алыңыз. Бул Arduino IDE 1.8.x боюнча STM32 такталарын колдоо үчүн жабдык файлдарын камтыйт. Эгер сиз муну кол менен жүктөсөңүз, Arduino_STM32-master.zip Arduino IDE "аппараттык" папкасына салынганын текшериңиз. Бул пакет үчүн колдоо форуму бар экенин эске алыңыз.

Бул жерде көрсөтүлгөндөй STLink секирүүчү зымдарын бекиткиле.

Arduino IDEди иштетип, Куралдар астындагы бул параметрлерди тандаңыз:

Такта: Жалпы STM32F103C сериясы Вариант: STM32F103C8 (20k RAM. 64k Flash) CPU ылдамдыгы (MHz): "72MHz (Normal)" Жүктөө ыкмасы: "STLink"

Файл мисалдарын ачуу> негиздер> blink "LED_BUILTIN" үч инстанциясын PB12ге алмаштыруу

Бул жүктөлгөн эскиз кара таблеткадагы колдонуучунун LEDин секунд сайын күйгүзүп жана өчүрүп турат. Андан кийин, эки кечиктирүү (1000) билдирүүсүнүн маанисин 1000ден 100гө өзгөртүп, кайра жүктөңүз. Светодиод азыр он эсе тезирээк жаркырап турушу керек. Бул жөнөкөй программаны түзүп, аны максаттуу тактага жүктөй аларыбызга ынануу үчүн "Hello World" стандарттуу көнүгүүсү.

10 -кадам: Дакиге таблетка

Pill Duck - бул STM32 колдонулган сценарийлүү USB HID түзмөгү. Албетте … Эмнеге?

11 -кадам: TFT Display

Жука пленка-транзистор суюк-кристалдуу дисплей (TFT LCD)-суюк-кристалдуу дисплейдин (ЖК) варианты, ал даректүүлүк жана контраст сыяктуу жакшыртылган сүрөт сапаттары үчүн жука пленка-транзистор технологиясын колдонот. TFT ЖК-бул активдүү матрицалуу ЖК, пассивдүү матрицалуу ЖКдан же бир нече сегменттери бар жөнөкөй, түз башкаруучу ЖКдан айырмаланып.

Бул толук түстүү TFT дисплейи 2,4 дюймду түзөт жана 240x320 чечилишине ээ.

Контроллер ILI9341 (маалымат жадыбалы), ал STM32ге Сериалдык Перифериялык Интерфейс (SPI) шинасы аркылуу бул жерде көрсөтүлгөн зым схемасына ылайык туташа алат.

Эскиздин жүктөлүшүн текшерүү үчүн:

мисалдар> Adafruit_ILI9341_STM> stm32_graphicstest

Үч көзөмөлдөөчү пинди төмөнкүчө аныктаңыз:

#аныктоо TFT_CS PA1#аныктоо TFT_DC PA3#аныктоо TFT_RST PA2

Эскертүү, графикалык тесттин мисалы, STM32нин салттуу Arduino AVR микроконтроллеринин жакшыртылган иштешинен улам абдан тез аткарылат.

12 -кадам: Ариптакта матрицасын киргизүү

Көрсөтүлгөндөй 4x4 матрицалык баскычты зым менен жабыңыз жана тиркелген TFT_Keypad эскизин жүктөңүз. Бул мисал клавиатураны окуйт жана ачкычты экранда көрсөтөт. Эскертүү, клавиатураны окуу үчүн бул жөнөкөй мисал кечигүү () функциясын колдонгондуктан бөгөттөлүүдө. Бул сурамжылоого же үзгүлтүккө учураган моделге өтүү менен жакшыртылышы мүмкүн.

Баскычтопту жана TFT дисплейин Кара таблетка менен чогуу ширетилбеген нанга же жашыл протоберге чогултуу, киргизүү жана көрсөтүү менен жакшы "эсептөө платформасын" түзөт.

13 -кадам: Enigma Machine Code Challenge

Enigma машиналары 20-кылымдын башынан орто ченине чейин иштелип чыккан жана колдонулган электр механикалык роторлуу шифр машиналары болгон. Алар бир нече өлкөлөрдүн, айрыкча фашисттик Германиянын аскердик жана мамлекеттик кызматтары тарабынан кабыл алынган. Германиянын куралдуу күчтөрү алардын Enigma менен шифрленген байланышы союздаштарга кирбейт деп ишенишкен. Бирок Британиянын Блетчли паркындагы жыгачтан жасалган алачыктарда жайгашкан миңдеген кодекерлер башка ойлорго ээ болушкан.

Бул айдын коддоосу - "эсептөө платформасын" өзүңүздүн Enigma машинаңызга айландыруу.

Биз буга чейин баскычтоптун киришине жана дисплейдин чыгышына мисалдарды киргиздик.

Бул жерде киргизүү жана чыгаруу ортосундагы орнотуулар жана эсептөөлөр үчүн кээ бир мисалдар келтирилген:

ENIGMuino

Enigma ачуу

Arduino Enigma Simulator

ST-Geotronicsтен инструктаж

14 -кадам: Эки факторлуу аутентификация - U2F Zero коопсуздук ачкычы

Эки факторлуу аутентификация (2FA деп да аталат)-бул эки башка фактордун айкалышын колдонуу менен колдонуучунун ким экендигин ырастоо ыкмасы: 1) алар билген нерсе, 2) аларда бар нерсе же 3) алар болгон нерсе. Банкоматтан акчаны алуу эки факторлуу аутентификациянын жакшы мисалы болуп саналат, мында банк картасынын (колдонуучунун колунда бар) жана ПИНдин (колдонуучу билген нерсе) туура айкалышы гана транзакцияны жүзөгө ашырууга мүмкүндүк берет..

Универсалдуу 2-фактор (U2F)-ачык аутентификация стандарты, ал смарт карталарда табылган окшош коопсуздук технологиясынын негизинде адистештирилген USB же NFC түзмөктөрүн колдонуп, эки факторлуу аутентификацияны күчөтөт жана жөнөкөйлөтөт. U2F коопсуздук ачкычтары Google Chrome тарабынан 38 версиясынан жана Opera 40 версиясынан бери колдоого алынат. U2F коопсуздук ачкычтары U2F протоколун колдогон онлайн кызматтарында эки баскычтуу текшерүүнүн кошумча ыкмасы катары колдонулушу мүмкүн, анын ичинде Google, Dropbox, GitHub, GitLab, Bitbucket, Nextcloud, Facebook жана башкалар.

U2F Zero - эки факторлуу аутентификация үчүн ачык булак U2F энбелгиси. Бул Microchip ATECC508A криптографиялык процессоруна ээ, ал төмөнкүлөрдү колдойт:

- Коопсуз жабдыкка негизделген ачкыч сактагыч

- Жогорку ылдамдыктагы ачык ачкыч (PKI) алгоритмдери

- ECDSA: FIPS186-3 Эллиптикалык ийри санариптик кол алгоритми

- ECDH: FIPS SP800-56A эллиптикалык ийри Diffie-Hellman алгоритми

- NIST Standard P256 эллиптикалык ийри колдоо

- SHA-256 HMAC Опциясы менен Хаш Алгоритми

- 16 ачкычка чейин сактоо - 256 -бит ачкыч узундугу

- 72-биттик уникалдуу сериялык номер

- FIPS кокус сандар генератору (RNG)

15 -кадам: Soldering Challenge Kit

Эгерде сиз олуттуу ширетүүгө дуушар болсоңуз, анда өзүңүздүн U2F нөлдүк ачкычыңызды түзө аласыз.

U2F Zero Soldering Challenge Kit:

- U2F Zero Token PCB

- 8051 Негизги микроконтроллер (E0) EFM8UB11F16G

- Коопсуз элемент (A1) ATECC508A

- Статус LED (RGB1) 0603 Жалпы анод

- Zener ESD коргоо диоду (Z1) SOT553

- 100 Ом резистору (R1) 0603

- 4.7 uF айланып өтүүчү конденсатор (C4) 0603

- 0.1 uF айланып өтүүчү конденсатор (C3) 0403

- Бир саамга тийүү баскычы (SW1)

- Split-Ring Keychain

0603 өлчөмүндөгү эки компонент бар экенин эске алыңыз. Алар окшош окшош, бирок кылдат текшерүү R1 кара, С4 кара экенин ачыкка чыгарат. Ошондой эле E0, A1 жана RGB1 PCB silkscreenде көрсөтүлгөндөй керектүү багыттарга ээ экенин эске алыңыз.

U2F Zero Wiki микроконтроллерди программалоо боюнча деталдарды көрсөтөт.

КЫЙЫНЧЫЛЫК ЭСКЕРТҮҮ: Ар бир HackerBox #0027 эки Soldering Challenge комплектин камтыйт, анткени ширетүү абдан кыйын жана кырсыктар болот. Капаланбаңыз. Жогорку чоңойтуучу, пинцетти, жакшы үтүктү, ширетүү агымын колдонуңуз жана өтө жай жана кылдаттык менен кыймылдаңыз. Эгерде сиз бул комплектти ийгиликтүү эрите албасаңыз, анда сиз жалгыз эмессиз. Эч качан иштебесе дагы, бул ар кандай SMT пакеттеринде жакшы ширетүү практикасы.

Сиз Бен Хек Шоунун бул эпизодун жер үстүндөгү тоолордо ширетүү менен текшерип көргүңүз келиши мүмкүн.

16 -кадам: Планетаны Hack

Эгерде сиз бул Instrucableдан ырахат алган болсоңуз жана ушул сыяктуу электроника жана компьютердик технологиялар долбоорлорун ай сайын почтаңызга жеткирүүнү кааласаңыз, HACERBOX революциясына кошулуңуз бул жерге ЖАЗЫЛУУ.

Төмөндөгү комментарийлерде же HackerBoxes Facebook баракчасында ийгиликке жетиңиз. Албетте, эгерде сизде кандайдыр бир суроолор болсо же кандайдыр бир нерсеге жардам керек болсо, бизге кабарлаңыз. HackerBoxesтун бир бөлүгү болгонуңуз үчүн рахмат. Сураныч, сунуштарыңыз жана сын -пикирлериңиз келиңиз. HackerBoxes - бул сиздин кутуңуз. Келгиле, улуу нерсени жасайбыз!

Сунушталууда:

HackerBox 0060: Оюн аянтчасы: 11 кадам

HackerBox 0060: Оюн аянтчасы: Дүйнө жүзү боюнча HackerBox хакерлерине салам! HackerBox 0060 менен сиз Adafruit Circuit Playground Bluefruit менен күчтүү Nordic Semiconductor nRF52840 ARM Cortex M4 микроконтроллерин колдонуп эксперимент жасайсыз. Камтылган программалоону wi

HackerBox 0041: CircuitPython: 8 кадам

HackerBox 0041: CircuitPython: Дүйнө жүзүндөгү HackerBox хакерлерине салам. HackerBox 0041 бизге CircuitPython, MakeCode Arcade, Atari Punk Console жана башка көптөгөн нерселерди алып келет. Бул Нускамада HackerBox 0041 менен баштоо үчүн маалымат камтылган, аны сатып алса болот

HackerBox 0058: Коддоо: 7 кадам

HackerBox 0058: Encode: Дүйнө жүзүндөгү HackerBox хакерлерине салам! HackerBox 0058 менен биз маалыматтын коддолушун, штрих коддорун, QR коддорун, Arduino Pro Micro программасын, камтылган ЖК дисплейлерин, штрих -кодду Arduino долбоорлорунда, адамдык интеграцияда изилдейбиз

HackerBox 0057: Коопсуз режим: 9 кадам

HackerBox 0057: Коопсуз режим: Дүйнө жүзүндөгү HackerBox хакерлерине салам! HackerBox 0057 IoT, Wireless, Lockpicking жана албетте Hardware Hacking айылын үй лабораториясына алып келет. Биз микроконтроллер программалоосун, IoT Wi-Fi эксплуатациясын, Bluetooth int

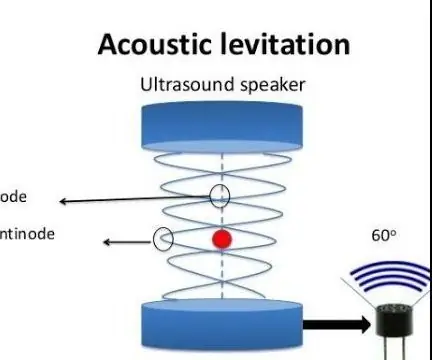

Акустикалык левитация Arduino Uno менен кадам-кадам (8-кадам): 8 кадам

Акустикалык левитация менен Arduino Uno Step-by-Step (8-кадам): ультрадыбыштуу үн өткөргүчтөр L298N Dc аял адаптеринин электр энергиясы менен камсыздоосу эркек токту Arduino UNOBreadboard Бул кантип иштейт: Биринчиден, сиз Arduino Uno кодун жүктөп бересиз (бул санарип менен жабдылган микроконтроллер) жана аналогдук порттор кодду айландыруу үчүн (C ++)